2020-06-02 16:02:46.0 934浏览

洛克希德-马丁公司的网络杀伤链(Kill Chain )模型描述的攻击过程一般包括7个阶段:侦察跟踪、武器构建、载荷投递、漏洞利用、安装植入、命令与控制、目标达成。

洛克希德-马丁公司的网络杀伤链(Kill Chain )模型描述的攻击过程一般包括7个阶段:侦察跟踪、武器构建、载荷投递、漏洞利用、安装植入、命令与控制、目标达成。侦察阶段主要实现对攻击目标(如服务器,公司网站,内网等)的各类信息收集,其中就包括通过各种技术手段进行主机和端口扫描,获取存活IP地址、系统类型、开放端口、服务版本等基本信息。

安全防守方一般基于传统的纵深防御理念,在物理、网络、系统、应用、数据、流程、人员管理等不同维度使用技术和管理手段,对各种攻击行为进行威慑、预防、检测、响应和恢复。针对攻击过程第一阶段的扫描行为,安全防守方可以采取的措施包括梳理并减少对外暴露的攻击面,进行系统和应用的安全基线加固,补丁更新、banner隐藏、日志和网络流量审计等手段,一方面减少和降低攻击者可以发现的风险资产数据,同时对早期的攻击行为及时进行预警。

根据实战经验,攻击者在侦察阶段收获的目标资产数据量多少和风险高低,某种程度上决定了后续攻击行动的难易程度和最终的攻击成果。一些HW行动中,经常会看到红方人员早期的拔线操作,其最终目标就是尽可能减少蓝方可以获取到的攻击面风险资产数据。因此从某种方式来看,最初的攻击面扫描和安全防护,对攻防双方来说有点像争夺滩头阵地。对于攻击者来说,需要尽可能拿到更多的攻击面信息,以便下一步开展武器化攻击活动;对于防守方来说,需要尽可能通过各种方法减少暴露的攻击面信息,以在攻击初期就可以截断攻击者后续的各类攻击行为。

我们可以试着想象一下这种场景:攻击者在攻击第一阶段进行资产漏洞扫描时,如果防守方突然通过某种方式给信息资产穿上了一层隐身衣,会是怎样一种情形?攻击者会发现无论是fping、nmap、zmap又或者是openvas、nessus、wvs等各种扫描工具均无功而返,根本不能和想攻击的服务器或应用建立任何的网络层连接,之前预先准备好的各种攻击工具、POC和0Day漏洞等招数全部落空,一脸郁闷吧。尽管现实中的实际情况不会这么绝对,但如果防守方可以把关键信息资产(如对外开放的公网服务、内部办公应用系统等)进行统一隐身管理,必然可以大大降低公司整体信息资产风险,显著提升公司安全防范能力。

这种隐身方法,除物理断网外,现有的一些安全技术也可以达到类似的攻击面隐藏效果,如Port-knocking、SPA及SDP解决方案。

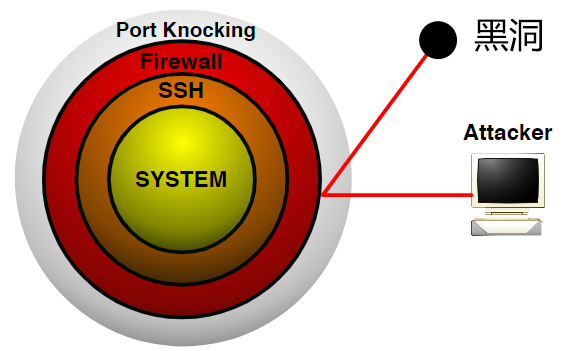

2.1. 端口敲门技术(Port-Knocking)

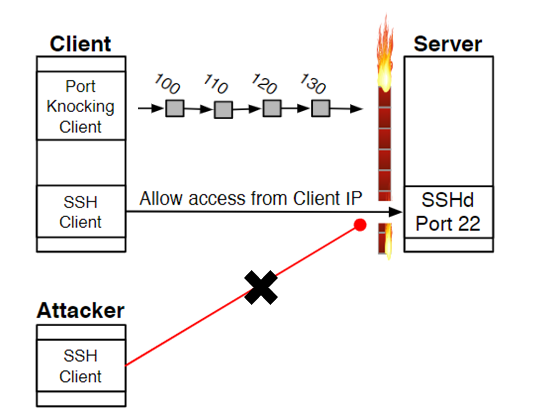

端口敲门是一种通过服务器上关闭的端口来传输约定信息的方法,从而在用户访问受保护服务之前对用户进行身份验证,主要用于对公网开放的服务如sshd进行安全防护。

Port-Knocking实现原理介绍

Port-Knocking带来的安全性提升

服务器主机防火墙默认DROP所有请求的数据包,因此攻击者不能通过扫描器确认服务器是否存活,以及服务器上开放的任何端口。

访问服务器上对外开放端口所对应的服务需要预先知晓敲门顺序,所以即使对外开放的服务如SSH等存在哪怕是0day漏洞,攻击者也无法利用。不存在暴力破解、字典攻击、协议漏洞等安全问题。

端口敲门顺序是受信用户才应知晓的秘密口令,因此某种程度来说,敲门顺序和密码一样,也是一种用户身份验证机制。只有输入了正确的敲门顺序后,才会允许访问对应的服务,即在所访问服务之前增加了一层用户身份认证防护。

2.2. 单包授权技术(Single Packet Authorization)

SPA可以说是下一代的端口敲门技术,和Port-Knocking实现机制不同的是,SPA把敲门所需要的信息即授权包PA(Authorization Packet),编码在单个数据包内,然后发送给服务器的任意端口。

SPA传递的授权包信息类似:

AID : 发送数据包的客户端唯一ID,明文传输以便服务端根据该ID查到对应的解密密钥

PASSWORD : 客户端口令(和服务端共享)

NEW_SEED : 下次事务的新种子

RANDOM : 客户端发包前生成的随机数,避免重放攻击

MD5_HASH : 上述值的hash计算结果

和Port-Knocking技术相比,SPA具有如下优点:

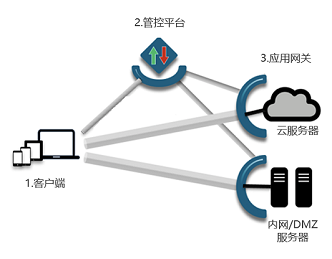

2.3. 软件定义边界技术(Software Defined Perimeter)

随着云时代的来临,2013年云安全联盟(CSA)提出了软件定义边界(Software Defined Perimeter,SDP)的概念,并于2014年发布了《SDP标准规范1.0》,为各安全厂商构建自己的SDP产品提供指南。

SDP标准的核心仍然是通过SPA协议对后端服务实现隐身后的防护,但扩展了SPA的应用场景。通过引入SDP控制器,可以支持多种身份认证和授权服务,通过连接接受主机(AH)的网关模型,可以对网关后的多台服务器或应用服务进行隐身和防护,从而在Iaas、Paas、SaaS、远程办公、私有云、混合云等场景下实现信息资产的隐身保护。

SDP技术方案的真正落地涉及到管理人员的安全认知改变,SDP产品性能和功能完善,IT基础架构及应用使用场景的身份认证和授权机制的改造,目前主要还是以取代远程VPN访问、内办公平台统一安全管理等内部应用场景。有关SDP的介绍和其他应用场景可参考之前发布的《零信任和软件定义边界》一文。

目前在其他行业如游戏行业,零信任或“连接之前首先进行身份验证”的安全理念也有一些实践成果,通过游戏客户端内嵌专用sdk和游戏服务端建立连接并进行合法性验证,可有效预防和降低DDOS和CC攻击,如阿里云游戏盾,缔盟云太极盾等。

可以肯定的是,基于ZTNA的颠覆性安全理念,几年后云计算、IOT、工业控制、卫星通信等多个行业必将有更多的SDP实现方案和案例落地。

2.4. 实现工具

2.5. 参考资料

加入NISP、CISP课程学习网络安全行业

报考联系人nisp证书管理中心丹丹老师

微信号:nisptest/13520967307

对不起!让你吐槽了

上传图片

可上传3张图片