2020-05-28 11:36:56.0 744浏览

近日,安全研究人员披露了一种新型安卓严重漏洞,该漏洞编号为CVE-2020-0096,因其与Strandhogg漏洞相似,又被称为“StrandHogg2.0”,影响超10亿台安卓设备。

还记得去年银行卡余额神秘消失事件吗?幕后黑手“安卓系统的维京海盗” Strandhogg漏洞至今还让人心有余悸。

近日,安全研究人员披露了一种新型安卓严重漏洞,该漏洞编号为CVE-2020-0096,因其与Strandhogg漏洞相似,又被称为“StrandHogg2.0”,影响超10亿台安卓设备。在原来的“StrandHogg1.0”之上,可以执行更复杂的提权攻击。

“维京海盗”StrandHogg安全漏洞

早在去年12月,来自Promon的安全专家披露了StrandHogg漏洞,该漏洞影响了数十个安卓应用程序。攻击者利用该漏洞可以将恶意软件伪装成合法的APP,且不被用户发现,从而窃取用户敏感信息,进而盗取银行业卡账户余额。

StrandHogg一词取自维京海盗的一种突袭战术,以此命名该漏洞。正如其名,该漏洞也突袭了大多数的安卓应用程序。

StrandHogg是一个存在于安卓多任务系统中的应用漏洞。该漏洞利用则是基于一个名为“taskAffinity”的Android控件设置,允许包括恶意应用在内的任意程序,随意采用多任务处理系统中的任何身份。

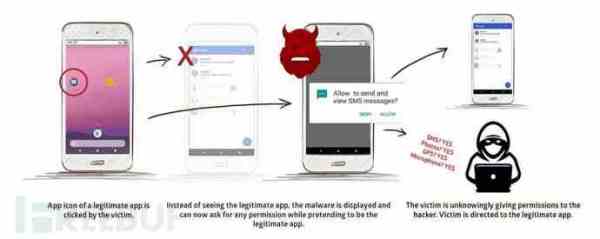

一旦安装恶意程序,就能让恶意程序顺利伪装合法应用,获得更高的权限,窃取信息或进行任意恶意操作。简单来说,当用户日常使用设备上的APP时,利用该漏洞可以劫持APP,并向用户显示一个虚假应用界面。

用户在不知情的情况下,会在恶意APP中输入自己的账号密码等敏感信息,而黑客则可以悄无声息地窃取用户信息了,甚至利用这些敏感信息进行犯罪。

这是一种“欺骗”行为,使用StrandHogg漏洞伪装成正常应用程序来欺骗用户,并借此授予黑客控制设备的权限。

攻击者利用该漏洞可以:

这些权限基本就是设备中的核心权限了,一旦沦陷,个人隐私只能在黑客面前“裸奔”。

StrandHogg2.0漏洞危害再升级

安全研究人员报告CVE-2020-0096漏洞后,将其命名为“Strandhogg 2.0”。这次的漏洞会影响Android 9.0及其以下的所有版本设备。而目前,并非所有的安卓用户都已经升级了,这意味着80%至85%的安卓用户容易遭到黑客攻击。

此次的Strandhogg 2.0漏洞允许黑客进行提权攻击,可访问设备上几乎所有已安装的应用程序。

StrandHogg 1.0一次只可以攻击一个应用程序,但是StrandHogg 2.0允许攻击者进行“动态攻击”。“只需按一下按钮就可以同时攻击指定设备上的所有应用程序”,而无需为每个目标应用程序进行预先配置。

Promon说:“如果受害者然后在此界面中输入其登录凭据,则这些敏感信息将立即发送给攻击者,然后攻击者可以登录并控制对安全敏感的应用程序。”

和Strandhugg漏洞一样,该漏洞可以通过恶意软甲获取用户个人数据,比如短信、照片、登录凭据、追踪GPS、通话记录、摄像头和麦克风等。

该漏洞的独特之处在于:

所幸,在今年5月份,谷歌已经发布安全补丁,安卓用户应尽快更新设备,以免受到恶意攻击的影响。

加入NISP、CISP课程学习网络安全行业

报考联系人nisp证书管理中心丹丹老师

微信号:nisptest/13520967307

对不起!让你吐槽了

上传图片

可上传3张图片